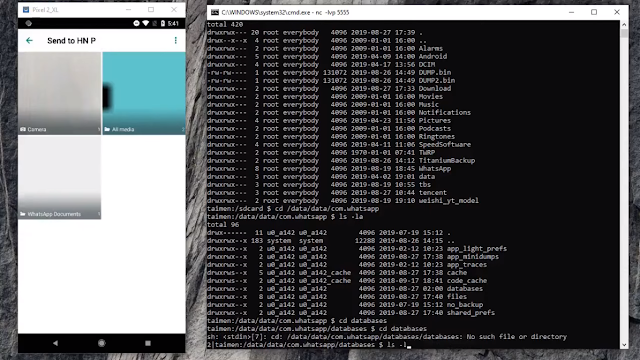

ນັກວິໄຈໄດ້ສາທິດຊ່ອງໂຫວ່ເທິງ

WhatsApp

ທີ່ໃຊ້ເພື່ອເຂົ້າເຖິງການແຊັດ ໄຟລ໌

ແລະ ຂໍ້ຄວາມຂອງເຫຍື່ອໄດ້ດ້ວຍການເປີດໄຟລ໌ GIF ອັນຕະລາຍ

ຊ່ອງໂຫວ່ໝາຍເລກອ້າງອິງ

CVE-2019-11932 ເປັນຊ່ອງໂຫວ່ຈາກບັ໊ກ double-free

ໃນ WhatsApp ເທິງແອນດຣອຍໃນເວີຊັນກ່ອນໜ້າ 2.19.244 ອະທິບາຍງ່າຍໆ ຄືເກີດຈາກການ

free()

ພາຣາມິເຕີຕົວເດີມຊ້ຳ 2 ເທື່ອຊຶ່ງອາດເຮັດໃຫ້ເກີດຂໍ້ຜິດພາດໃນຫນ່ວຍຄວາມຈຳ

ແລະ ເຮັດໃຫ້ຄົນຮ້າຍສາມາດຂຽນທັບຄ່າໄດ້ນັ້ນເອງ ຈົນສຸດທ້າຍນຳໄປສູ່ເຫດການ

Memory

Leak, Crash ແລະ ການລັກລອບຣັນໂຄ້ດໄດ້

ຈາກເນື້ອຫາເທິງ GitHub ຂອງນັກວິໄຈ ພົບວ່າການໃຊ້ຊ່ອງໂຫວ່ເປັນໄປໄດ້ 2 ວິທີຄື

- ມີແອັບອັນຕະລາຍຕິດຕັ້ງເທິງເຄື່ອງເຫຍື່ອຢູ່ກ່ອນແລ້ວ ແລະ ສ້າງໄຟລ໌ GIF ຂຶ້ນເພື່ອເຮັດໃຫ້ເກີດການຍົກລະດັບສິດເຂົ້າໄປລັກໄຟລ໌ຈາກ WhatsApp ຜ່ານທາງ Library data

- 2ເຫຍື່ອເປີດ GIF Payload ໃນ WhatsApp ຜ່ານທາງໄຟລ໌ແນບ ຫລື ຊ່ອງທາງອື່ນ ໂດຍເມື່ອ Gallery View ຖືກເປີດໃນແອັບຕົວໄຟລ໌ GIF ຈະໄປ Trigger ກັບ Remote Shell ໃນແອັບໄດ້ຈົນນຳໄປສູ່ການລັກລອບຣັນໂຄ້ດຜ່ານທາງໄກໄດ້

ຢ່າງໃດກໍຕາມມີພຽງແອນດຣອຍເວີຊັນ

8.1 ແລະ 9.0 ເທົ່ານັ້ນທີ່ໄດ້ຮັບຜົນກະທົບ

ພ້ອມກັນນັ້ນ Facebook ກໍຮູ້ເລື່ອງ

ແລະ ໄດ້ທຳການແພ໊ຕແກ້ໄຂບັນຫາແລ້ວ ຜູ້ສົນໃຈສາມາດຊົມວີດີໂອສາທິດໄດ້ຕາມດ້ານລຸ່ມນີ້

ແຫຼ່ງຂໍ້ມູນ :

https://www.zdnet.com/article/whatsapp-vulnerability-exploited-through-malicious-gifs-to-hijack-chat-sessions/

No comments:

Post a Comment