ທີມນັກວິໄຈຈາກ Ginno Security Labs ໄດ້ອອກມາເປີດເຜີຍການໂຈມຕີໃໝ່ເທິງຊິມໂທລະສັບ

ໂດຍຖືກຕັ້ງຊື່ວ່າ ‘WIBattack’

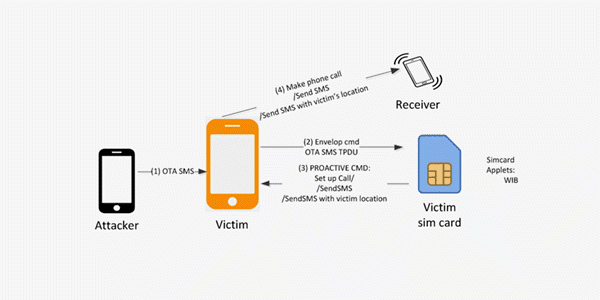

ໄອເດຍຂອງ WIBattack ກໍຄືໂຈມຕີຟັງຊັນທີ່ມີຢູ່ເທິງຊິມກາດຢູ່ແລ້ວທີ່ຊື່

Wireless

Internet Browser (WIB) ຊຶ່ງສາມາດຖືກໃຊ້ໄດ້ໂດຍການສົ່ງ

Binary

SMS ເພື່ອໄປຮຽກໃຊ້ຄຳສັ່ງ STK (SIM

Toolkit) ໂດຍສຳລັບຄຳສັ່ງຂອງ WIB ມີຄວາມສາມາດຄື ສັ່ງໂທອອກ, ດຶງຂໍ້ມູນພິກັດຂອງຜູ້ໃຊ້, ສົ່ງອອກຂໍ້ຄວາມ, ສົ່ງ SS Request ຫລື USSD

Request, ເປີດ Browser ເພື່ອເອີ້ນ URL ຢ່າງສະເພາະເຈາະຈົ່ງ, ສະແດງຜົນຂໍ້ຄວາມ Text ແລະ ຫລິ້ນສຽງ

ຢ່າງໃດກໍຕາມ WIBattack ມີໄອເດຍຄ້າຍກັບ Simjacker ທີ່ເຮົາເຄີຍນຳສະເໜີໄປກ່ອນໜ້ານີ້ພຽງແຕ່ໃຊ້ຄົນລະຟັງຊັນເທິງຊິມກາດເທົ່ານັ້ນເອງ

ໂດຍທັ່ງຄູ່ໃຊ້ Java Applets ທີ່ຜູ້ໃຫ້ບໍລິການຕິດຕັ້ງໄວ້ເທິງຊິມກາດເພື່ອໃຫ້ສາມາດບໍລິຫານຈັດການໄດ້ຈາກໄລຍະໄກ

ນອກຈາກນີ້ນັກວິໄຈຍັງເຜີຍວ່າປະມານປີ 2015 ພົບການໂຈມຕີທັງສອງແລ້ວພຽງແຕ່ບໍ່ໄດ້ເປີດເຜີຍສູ່ສາທາລະນະ

ຊຶ່ງປະເມີນວ່າໜ້າຈະມີຜູ້ໄດ້ຮັບຜົນກະທົບຫຼາຍຮ້ອຍລ້ານທີດຽວ

ໃນອີກດ້ານໜຶ່ງບໍລິສັດຜູ້ຊ່ຽວຊານດ້ານຄວາມຫມັ້ນຄົງປອດໄພຝັ່ງມືຖື

ແລະ Telco ທີ່ຊື່ SRLabs ໄດ້ສຶກສາເຖິງຜົນກະທົບໃນພາບລວມດ້ວຍການປ່ອຍແອັບທີ່ຊື່ວ່າ SIMTester ແລະ SnoopSnitch ທີ່ເປັນແອັບຕິດຕັ້ງເທິງ Desktop ແລະ Android ຕາມລຳດັບ ພົບວ່າປັດຈຸບັນຜູ້ໃຫ້ບໍລິການສ່ວນໃຫຍ່ບໍ່ໄດ້ຕິດຕັ້ງ

S@T(Simjacker) ແລະ WIB applets ມາດ້ວຍ ເນື່ອງຈາກມີຜູ້ທົດສອບແອັບຂ້າງຕົ້ນພຽງ 9.4% ທີ່ມີ S@T ຕິດຕັ້ງຢູ່ ແລະ

10.7% ທີ່ຕິດຕັ້ງ WIB applet ມາ ນອກຈາກນີ້ຈາກຜູ້ທົດສອບ SnoopSnitch ກວ່າ 500,000 ຄົນພົບວ່າມີຜູ້ໃຊ້ງານຈຳນວນນ້ອຍຫລາຍໆ

ທີ່ໄດ້ຮັບການທົດສອບ OTA SMS ໄດ້

ດັ່ງນັ້ນຈາກຜົນການທົດສອບຂອງ

SRLabs

ຈຶ່ງບົ່ງຊີ້ໄປໃນແນວທາງທີ່ວ່າປັດຈຸບັນມີຜູ້ໃຊ້ງານຈຳນວນນ້ອຍຫລາຍທີ່ໄດ້ຮັບຜົນກະທົບ

ເພາະເຖິງແມ່ນວ່າພາຍໃນຊິມກາດຈະຕິດຕັ້ງ Applets ທັງສອງ ແຕ່ຜູ້ໃຫ້ບໍລິການກໍສາມາດເປີດຟີເຈີດ້ານຄວາມຫມັ້ນຄົງປອດໄພເພື່ອບຼ໊ອກ

SMS

ຈາກຄົນຮ້າຍບໍ່ໃຫ້ໄປເຖິງຜູ້ໃຊ້ໄດ້

ຊຶ່ງອັນທີ່ຈິງແລ້ວຍັງມີວິທີການໂຈມຕີກ່ຽວກັບຊິມທີ່ດຶງດູດຄົນຮ້າຍໄດ້ງ່າຍກວ່າ

ເຊັ່ນ SIM Swapping ຊຶ່ງເປັນວິທີການໂຈມຕີແບບ

Social

Engineering ກັບພະນັກງານຂອງຜູ້ໃຫ້ບໍລິການ

ເປັນຕົ້ນ

No comments:

Post a Comment